Se você ganhasse na loteria, como você a gastaria?

Uma casa nova, talvez, ou um carro. Umas férias quentes de verão em uma praia ensolarada, pelo menos.

Eu apostaria um bom dinheiro, no entanto, que usá-lo para atacar o Bitcoin seria baixo na lista.

Bem, há dez anos, alguém queimou um bom dinheiro fazendo exatamente isso.

Neste Dia: 2015

Você já saberia que o debate sobre a filtragem de transações vem acontecendo há anos. Mais de uma década, mesmo.

Foi por volta dessa época em 2015 que um usuário misterioso, ou grupo de usuários, decidiu resolver o problema com as próprias mãos.

Uma entidade que passa por CoinWallet.eu começou a executar o que descreveu como o “Ultimate Stress Teste de Bitcoin”. Eles iriam sistematicamente enviar spam para a cadeia com transações de poeira e preencher cada bloco até a borda, elevando as taxas no processo, aumentando drasticamente os tempos de espera para usuários legítimos.

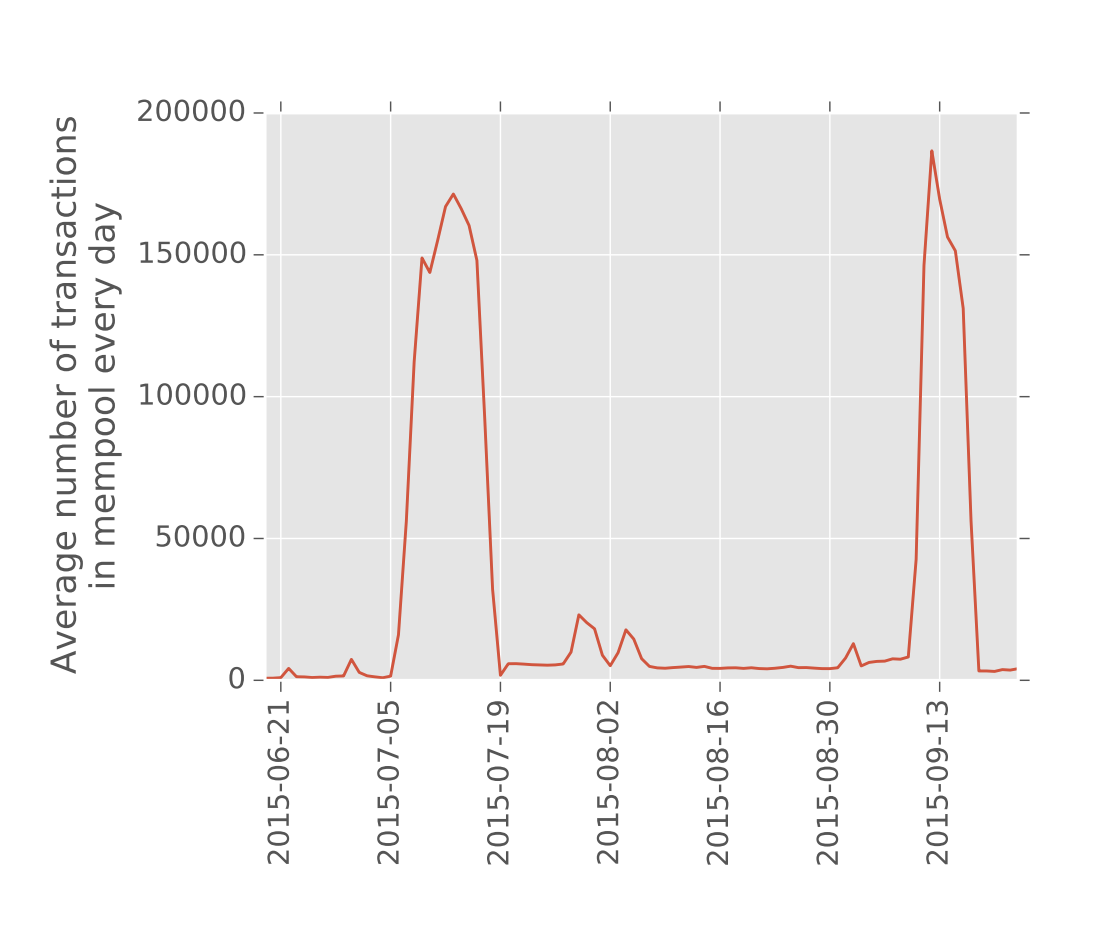

A CoinWallet.eu esperava demonstrar que o limite de tamanho do bloco de 1 MB do Bitcoin era muito pequeno e, finalmente, convencer a comunidade a aumentá-lo. Afinal, se os spammers pudessem sobrecarregar os blocos do Bitcoin como estavam, então qualquer outra pessoa também poderia a qualquer momento. A campanha causou estragos na rede, com a linha mostrando o número de transações não confirmadas. (Fonte)

A campanha causou estragos na rede, com a linha mostrando o número de transações não confirmadas. (Fonte)

Em uma postagem recente no blog, a BitMEX Research escreveu:

“A lógica era que, a uma taxa fixa, encher um bloco de 8 MB com spam custaria muito mais do que encher um bloco de 1 MB. A pequena réplica de bloqueador a esse argumento foi que os bloqueadores maiores o tinham ao contrário, se houver spam, deixar tudo entrar em cadeia de forma rápida e barata não estava parando o spammer, mas deixando o spammer vencer.”

“Além disso, se o limite de tamanho do bloco fosse aumentado, as taxas diminuiriam, tornando o spam mais barato. No entanto, uma métrica chave para os grandes bloqueadores era quanto dinheiro custaria em taxas para preencher um bloco. Esse número foi considerado muito baixo para o Bitcoin ser seguro e aumentar o limite de tamanho do bloco ajudaria a aumentar esse valor, tornando o Bitcoin mais resiliente, na opinião deles.”

CoinWallet.eu fez sua campanha em quatro ataques entre junho e setembro de 2015.

O primeiro realmente falhou. Era para gerar 1 MB de dados de transação a cada cinco minutos, causando um acúmulo de transações de 241 blocos de comprimento (1,67 dias). O mempool conteria 241 MB de transações não confirmadas até esse ponto.

Mas depois de gastar 2 BTC (US$ 500 então, US$ 235.800 agora), seus servidores começaram a travar sob o peso de um mempool que tinha apenas 12 MB.

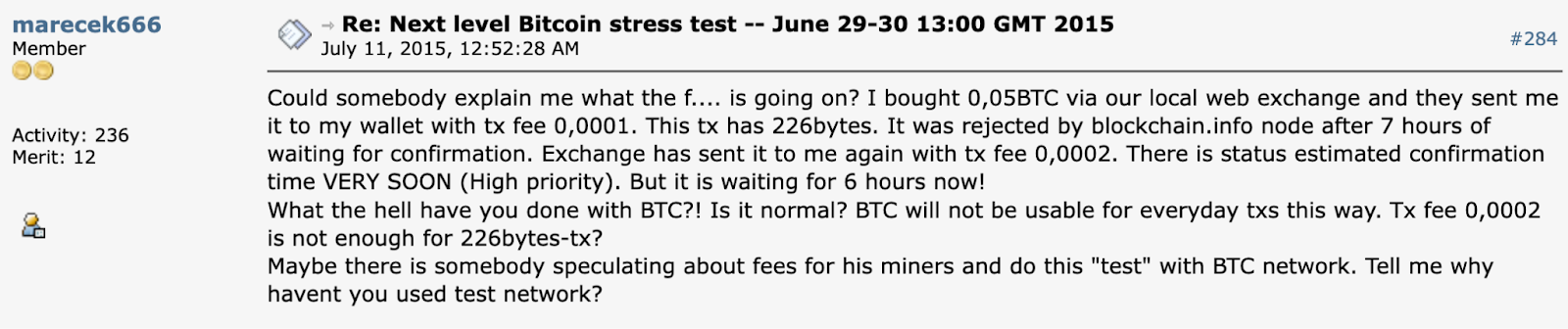

O segundo veio cinco dias depois e foi mais eficaz, e até conseguiu aparentemente convencer um usuário de que os grandes bloqueadores poderiam ter um ponto. Marecek666 não ficou feliz com a campanha de spam.

Marecek666 não ficou feliz com a campanha de spam.

CoinWallet.eu nunca assumiu explicitamente a responsabilidade pela terceira onda, mas presume-se que o grupo foi o responsável.

O ataque, entre 7 e 11 de julho, resultou em um acúmulo de entre 27.000 e 80.000 transações, com muitas das transações de poeira (0,00001 BTC) enviadas para carteiras conhecidas como WikiLeaks e Voat, bem como endereços-chave públicos genéricos gerados a partir de frases-chave simples, como “gato” ou “cachorro”.

A Motherboard calculou que os invasores no total gastaram 30 BTC para inundar a rede para aquela terceira onda, no valor de US$ 8.000 na época, mas mais de US$ 3,5 milhões agora. Desfazer o backlog significava que o F2Pool precisaria consolidar a maior parte das saídas de spam com um número de transações de 1 MB.

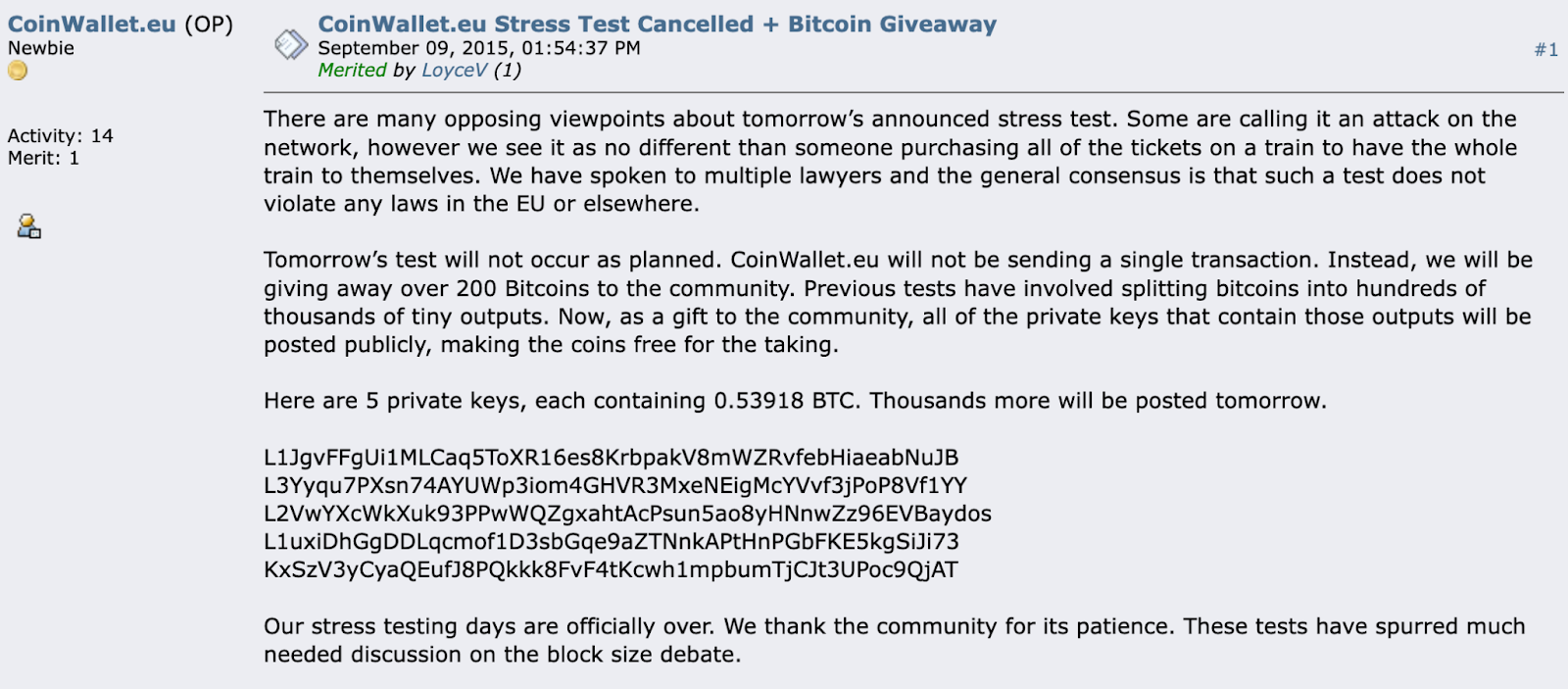

O quarto ataque da CoinWallet.eu chegou meses depois, em setembro, quando postou milhares de chaves privadas no Bitcointalk, cada uma alinhada com um endereço contendo uma fatia de 200 BTC.

Os usuários correram para coletar as moedas grátis, enviando 90.000 transações. Muitos deles estavam relacionados ao mesmo bitcoin, para que pudessem ser facilmente descartados pelos mineradores, reduzindo a eficácia do ataque.

CoinWallet.eu desistiu depois disso, com as ações de mineradores, pools e jogadores-chave, incluindo Gregory Maxwell, mitigando em grande parte quaisquer efeitos adversos em pouco tempo.

Como a BitMEX apontou, a situação rima de perto com a discussão moderna sobre o papel dos corredores de nós na filtragem de certos tipos de transações, com Luke Dashjr na época pressionando pelo uso generalizado de filtros para suprimir o spam do CoinWallet.eu.

Ainda não se sabe quem estava por trás do CoinWallet.eu, com teorias incluindo Gerald Cotten e o grande bloqueador Craig Wright. De qualquer forma, um estudo acadêmico concluiu que um pouco menos de um quarto das transações em um período de 10 dias no auge da campanha eram spam (385.256 de 1,65 milhão). Aumentou as taxas em 51% (45 a 68 satélites/byte) e o atraso no processamento em 7x (cerca de 20 minutos para 2 horas e 45 minutos).

“Isso mostra que um adversário que está disposto a expandir quantidades modestas de bitcoin (pelo menos US$ 49.000), para pagar taxas mais altas, pode fazer Bitcoin”, descobriram os autores.

E aí está o kicker. Os quatro ataques realmente custam apenas cerca de US$ 49.000 em bitcoin para executar — em 2015.

Hoje, com o bitcoin em alta, esses 201 BTC arrecadariam quase US$ 24 milhões, equivalente a um prêmio de loteria de jackpot e o suficiente para comprar uma casa, um carro e várias férias em praias exóticas distantes. Opa.

Fonte: Blockworks